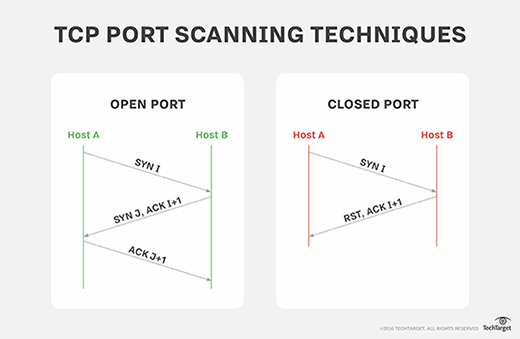

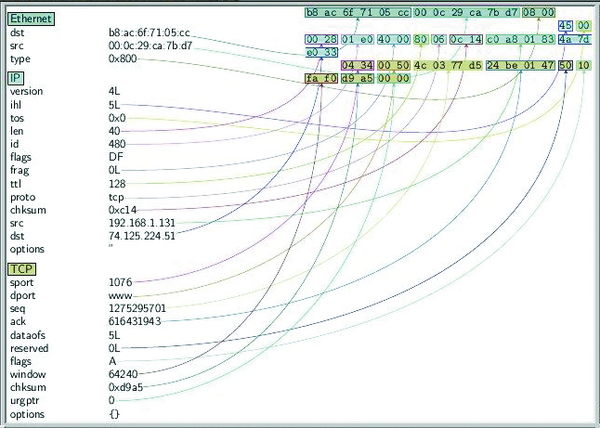

DNS Tunneling: Standard konformes Übertragen von TCP Paketen über das DNS Protokoll (German Edition): Esberger, Franz F.: 9783639253313: Amazon.com: Books

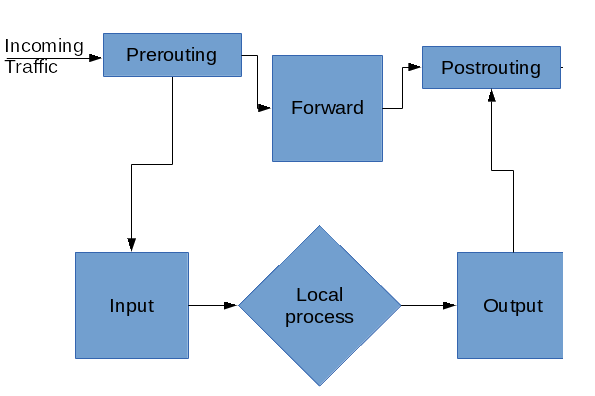

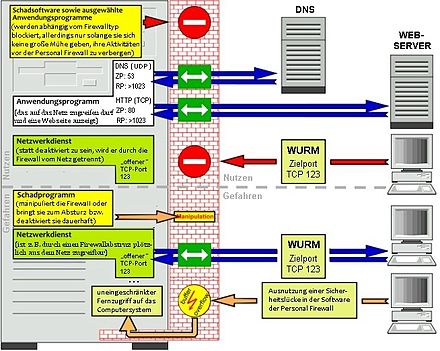

Linux-Praxisbuch/ Linux-Firewall mit IP-Tables – Wikibooks, Sammlung freier Lehr-, Sach- und Fachbücher